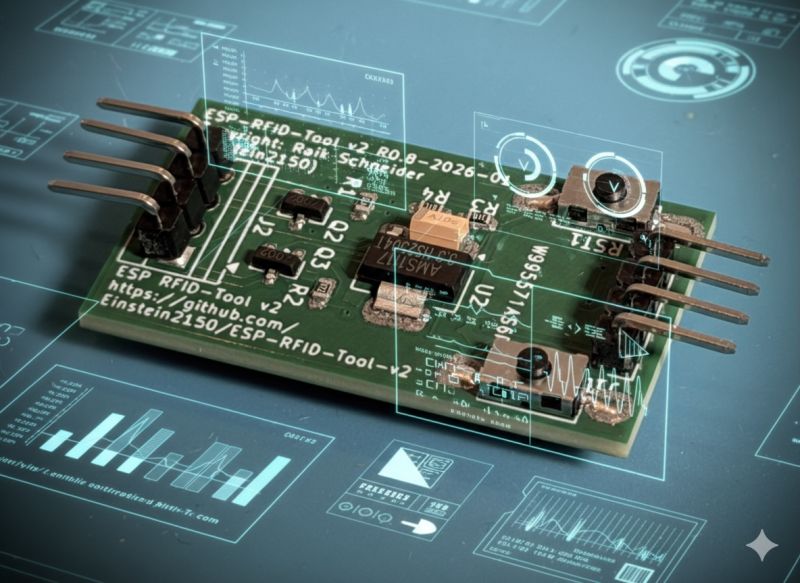

🚀 Upgrade für die Hardware-Security: Das ESP-RFID-Tool v2 kommt!

Ich freue mich, einen ersten Einblick in die nächste Generation meines aktuellen Projekts geben zu können: Das ESP-RFID-Tool v2. Was als Optimierung begann, hat sich zu einer umfassenden Überarbeitung von Hard- und Software entwickelt. Wer im Bereich RFID-Pentesting oder Access Control Research arbeitet, kennt das Problem: Viele Standard-Tools wie das originale RFID-Tool oder der ESPKey sind extrem empfindlich gegenüber Spannungsspitzen – einmal falsch angeschlossen, ist das Board oft sofort Elektroschrott. Genau hier setzt die v2 an.